imported>L'editeur m (Foram revertidas as edições de 177.221.52.8 devido a vandalismo (usando Huggle) (3.1.18)) |

imported>Dorito voador20 |

||

| (28 revisões intermediárias por 24 usuários não estão sendo mostradas) | |||

| Linha 1: | Linha 1: | ||

{{Título em itálico}} | {{Título em itálico}} | ||

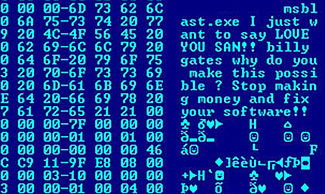

[[File:Virus Blaster.jpg|thumb|right|325px|[[Hex dump|Despejo hexadecimal]] do [[Blaster (worm)|worm Blaster]], mostrando uma mensagem deixada para o [[CEO]] da [[Microsoft]], [[Bill Gates]], pelo programador do worm.]] | |||

[[File:Conficker.svg|thumb|Difusão do worm [[Conficker]]]] | |||

Em [[computação]], '''''worm''''' ou '''''computer worm''''' (do [[língua inglesa|inglês]] que significa, literalmente, "'''[[verme]]'''" ou "'''verme de computador'''") é um [[Programa de computador|programa]] independente (''standalone''), do tipo [[malware]], que se replica com o objetivo de se espalhar para outros computadores.<ref>{{citar web|último =Barwise|primeiro =Mike|título=What is an internet worm?|url=http://www.bbc.co.uk/webwise/guides/internet-worms|publicado=BBC|acessodata=9 de setembro de 2010}}</ref> Geralmente, usa uma [[rede de computadores]] para se espalhar, ou mesmo unidades [[USB]], contando com falhas de segurança no computador de destino para acessá-lo. Alguns worms também se alastram por mensagens de [[e-mail]], criando anexos maliciosos e os enviando para as listas de contato da conta invadida.<ref>{{Citar web|url=http://www.psafe.com/blog/worm/|título=''O que é um Worm (verme)?''|publicado=www.psafe.com/blog|acessodata=10 de dezembro de 2014}}</ref> Ele usará esta máquina como hospedeiro para varrer e infectar outros computadores. Quando esses novos computadores, infectados por worms, estão controlados, o worm continuará a varrer e infectar outros computadores usando-os como hospedeiros, comportamento esse que permanecerá em ação.<ref>{{citar periódico|último =Zhang|primeiro =Changwang|último2 =Zhou|primeiro2 =Shi|último3 =Chain|primeiro3 =Benjamin M.|data=15-05-2015|título=Hybrid --Epidemics—A Case Study on Computer Worm Conficker|periódico=PLOS One|volume=10|número=5|páginas=e0127478|doi=10.1371/journal.pone.0127478|pmid=25978309|pmc=4433115|issn=1932-6203}}</ref> Os worms de computador usam o método recursivo para se copiar sem o programa hospedeiro e se distribuir com base na lei do crescimento exponencial e, em seguida, controlar e infectar mais e mais computadores em um curto espaço de tempo.<ref>{{citar periódico|último =Marion|primeiro =Jean-Yves|data=28-07-2012|título=From Turing machines to computer viruses|periódico=Philosophical Transactions of the Royal Society A: Mathematical, Physical and Engineering Sciences|volume=370|número=1971|páginas=3319–3339|doi=10.1098/rsta.2011.0332|pmid=22711861|issn=1364-503X|doi-access=free}}</ref> Os worms, quase sempre, causam pelo menos algum dano à rede, mesmo que seja apenas consumindo [[largura de banda]], enquanto os [[Vírus de computador|vírus]] quase sempre corrompem ou modificam arquivos em um computador alvo. | |||

Muitos worms são projetados apenas para se espalhar e não tentam alterar os sistemas pelos quais passam. No entanto, como o [[Morris worm]] e o [[Mydoom]] mostraram, mesmo esses worms "sem carga" podem causar grandes interrupções ao aumentar o tráfego da rede e outros efeitos indesejados. | |||

== História == | == História == | ||

O primeiro ''worm'' que atraiu grande atenção foi o [[Morris Worm]], escrito por [[Robert | O primeiro ''worm'' que atraiu grande atenção foi o [[Morris Worm]], escrito por [[Robert Tappan Morris]] no Laboratório de [[Inteligência artificial]] do [[Instituto de Tecnologia de Massachusetts]]. Ele foi iniciado em 2 de novembro de [[1988]], e rapidamente infectou um grande número de computadores pela [[Internet]]. Ele se propagou através de uma série de erros no [[Berkeley Software Distribution|BSD]] [[Unix]] e seus similares. Morris confessou o crime e foi condenado a três anos de [[liberdade condicional]], 400 horas de prestação de serviços à comunidade e pagar uma multa de 10 mil [[Dólar dos Estados Unidos|dólares dos Estados Unidos]].<ref>{{citar web|url=https://www.kaspersky.com.br/blog/caso-morris-worm-completa-25-anos/1632/|titulo=Caso Morris Worm completa 25 anos|data=4 de novembro de 2013|acessodata=3 de maio de 2020|publicado=Kaspersky Daily|ultimo=Malenkovich|primeiro=Serge}}</ref> | ||

== ''Backdoors'' == | == ''Backdoors'' == | ||

Os ''worms'' [[Sobig]] e [[Mydoom]] instalaram ''[[backdoor]]s'' (brechas) nos computadores, tornando-os abertos a ataques via Internet. Estes [[computador zumbi|computadores "zumbis"]] são utilizados para enviar ''emails'' (''spams'') ou para atacar endereços de ''sites'' da Internet. Acredita-se que ''spammers'' (pessoas que enviam ''spams'') pagam para a criação destes ''worms''<ref>{{Citar web|url=http://www.wired.com/techbiz/media/news/2003/10/60747|título=''Cloaking Device Made for Spammers''|publicado=www.wired.com|acessodata=4 de maio de 2012}}</ref><ref>{{Citar web|url=http://www.channelnewsasia.com/stories/afp_world/view/68810/1/.html|título=Channelnewsasia.com|publicado=web.archive.org|acessodata=4 de maio de 2012}}</ref> | Os ''worms'' [[Sobig]] e [[Mydoom]] instalaram ''[[backdoor]]s'' (brechas) nos computadores, tornando-os abertos a ataques via Internet. Estes [[computador zumbi|computadores "zumbis"]] são utilizados para enviar ''emails'' (''spams'') ou para atacar endereços de ''sites'' da Internet. Acredita-se que ''spammers'' (pessoas que enviam ''spams'') pagam para a criação destes ''worms'',<ref>{{Citar web|url=http://www.wired.com/techbiz/media/news/2003/10/60747|título=''Cloaking Device Made for Spammers''|publicado=www.wired.com|acessodata=4 de maio de 2012}}</ref><ref>{{Citar web|url=http://www.channelnewsasia.com/stories/afp_world/view/68810/1/.html|título=Channelnewsasia.com|publicado=web.archive.org|acessodata=4 de maio de 2012}}</ref> e criadores de ''worms'' já foram apanhados vendendo listas de endereços [[IP]] de máquinas infectadas.<ref>{{Citar web|url=http://www.h-online.com/|título=''The H: Security news and Open source developments''|publicado=www.h-online.com|acessodata=4 de maio de 2012}}</ref> Outros tentam afetar empresas com ataques [[DDOS]] (Ataque de Negação de Serviço) propositais.<ref>{{Citar web|url=http://news.bbc.co.uk/2/hi/technology/3513849.stm|título=BBC NEWS | Technology | ''Hacker threats to bookies probed''|publicado=news.bbc.co.uk|acessodata=4 de maio de 2012}}</ref> As brechas podem também ser exploradas por outros ''worms'', como o [[Doomjuice]], que se espalha utilizando uma brecha aberta pelo [[Mydoom]].<ref>{{Citar web|url=http://idgnow.uol.com.br/seguranca/2007/06/06/idgnoticia.2007-06-06.0529548520/#&panel2-1|título=Entenda o que são worms e vírus e saiba como se proteger de ataques - Segurança - IDG Now!|publicado=idgnow.uol.com.br|acessodata=4 de maio de 2012|arquivourl=https://web.archive.org/web/20120616113817/http://idgnow.uol.com.br/seguranca/2007/06/06/idgnoticia.2007-06-06.0529548520/#&panel2-1|arquivodata=16 de junho de 2012|urlmorta=sim}}</ref> | ||

== ''Worms'' úteis == | == ''Worms'' úteis == | ||

Os ''worms'' podem ser úteis: a família de ''worms'' [[Nachi]], por exemplo, tentava buscar e instalar ''[[Patch (computação)|patches]]'' do ''site'' da Microsoft para corrigir diversas vulnerabilidades no sistema (as mesmas vulnerabilidades que eles exploravam). Isto, eventualmente, torna os sistema atingidos mais seguros, mas gera um tráfego na rede considerável — frequentemente maior que o dos ''worms'' que eles estão protegendo — causam ''re[[boot]]s'' da máquina no processo de aplicação do ''patch'' e, talvez o mais importante, fazem o seu trabalho sem a permissão do usuário do computador. Por isto, muitos especialistas de segurança desprezam os ''worms'', independentemente do que eles fazem. | Os ''worms'' podem ser úteis: a família de ''worms'' [[Nachi]], por exemplo, tentava buscar e instalar ''[[Patch (computação)|patches]]'' do ''site'' da Microsoft para corrigir diversas vulnerabilidades no sistema (as mesmas vulnerabilidades que eles exploravam). Isto, eventualmente, torna os sistema atingidos mais seguros, mas gera um tráfego na rede considerável — frequentemente maior que o dos ''worms'' que eles estão protegendo — causam ''re[[boot]]s'' da máquina no processo de aplicação do ''patch'' e, talvez o mais importante, fazem o seu trabalho sem a permissão do usuário do computador. Por isto, muitos especialistas de segurança desprezam os ''worms'', independentemente do que eles fazem. | ||

== Ver também == | |||

* ''[[Backdoor]]'' | |||

* ''[[Spam]]'' | |||

* ''[[Firewall]]'' | |||

* [[ProRat]] | |||

* [[SpyOne]] | |||

{{Referências}} | {{Referências}} | ||

== | == Ligações externas == | ||

{{Malware}} | * {{Link|2=http://www.microsoft.com/athome/security/spyware/spywarewhat.mspx|3=Combatendo Spywares|descr=por Microsoft}} | ||

* {{Link|2=http://cartilha.cert.br/|3=Cartilha de Segurança para Internet}} | |||

* [https://www.symantec.com/pt/br/security-center/threat-report Relatório de Ameaças à Segurança na Internet], por Symantec | |||

* {{Link|en|http://www.microsoft.com/athome/security/update/msupdate_keep_current.mspx#EZB|Informações para manter o seu computador seguro e atualizado|descr=por Microsoft}} | |||

{{Malware}}{{Antivírus}}{{Portal3|TI|3=sociedade}}{{Controle de autoridade}}{{esboço-malware}} | |||

[[Categoria:Programas de computador maliciosos]] | [[Categoria:Programas de computador maliciosos]] | ||

Edição atual tal como às 03h25min de 7 de agosto de 2022

Em computação, worm ou computer worm (do inglês que significa, literalmente, "verme" ou "verme de computador") é um programa independente (standalone), do tipo malware, que se replica com o objetivo de se espalhar para outros computadores.[1] Geralmente, usa uma rede de computadores para se espalhar, ou mesmo unidades USB, contando com falhas de segurança no computador de destino para acessá-lo. Alguns worms também se alastram por mensagens de e-mail, criando anexos maliciosos e os enviando para as listas de contato da conta invadida.[2] Ele usará esta máquina como hospedeiro para varrer e infectar outros computadores. Quando esses novos computadores, infectados por worms, estão controlados, o worm continuará a varrer e infectar outros computadores usando-os como hospedeiros, comportamento esse que permanecerá em ação.[3] Os worms de computador usam o método recursivo para se copiar sem o programa hospedeiro e se distribuir com base na lei do crescimento exponencial e, em seguida, controlar e infectar mais e mais computadores em um curto espaço de tempo.[4] Os worms, quase sempre, causam pelo menos algum dano à rede, mesmo que seja apenas consumindo largura de banda, enquanto os vírus quase sempre corrompem ou modificam arquivos em um computador alvo.

Muitos worms são projetados apenas para se espalhar e não tentam alterar os sistemas pelos quais passam. No entanto, como o Morris worm e o Mydoom mostraram, mesmo esses worms "sem carga" podem causar grandes interrupções ao aumentar o tráfego da rede e outros efeitos indesejados.

História

O primeiro worm que atraiu grande atenção foi o Morris Worm, escrito por Robert Tappan Morris no Laboratório de Inteligência artificial do Instituto de Tecnologia de Massachusetts. Ele foi iniciado em 2 de novembro de 1988, e rapidamente infectou um grande número de computadores pela Internet. Ele se propagou através de uma série de erros no BSD Unix e seus similares. Morris confessou o crime e foi condenado a três anos de liberdade condicional, 400 horas de prestação de serviços à comunidade e pagar uma multa de 10 mil dólares dos Estados Unidos.[5]

Backdoors

Os worms Sobig e Mydoom instalaram backdoors (brechas) nos computadores, tornando-os abertos a ataques via Internet. Estes computadores "zumbis" são utilizados para enviar emails (spams) ou para atacar endereços de sites da Internet. Acredita-se que spammers (pessoas que enviam spams) pagam para a criação destes worms,[6][7] e criadores de worms já foram apanhados vendendo listas de endereços IP de máquinas infectadas.[8] Outros tentam afetar empresas com ataques DDOS (Ataque de Negação de Serviço) propositais.[9] As brechas podem também ser exploradas por outros worms, como o Doomjuice, que se espalha utilizando uma brecha aberta pelo Mydoom.[10]

Worms úteis

Os worms podem ser úteis: a família de worms Nachi, por exemplo, tentava buscar e instalar patches do site da Microsoft para corrigir diversas vulnerabilidades no sistema (as mesmas vulnerabilidades que eles exploravam). Isto, eventualmente, torna os sistema atingidos mais seguros, mas gera um tráfego na rede considerável — frequentemente maior que o dos worms que eles estão protegendo — causam reboots da máquina no processo de aplicação do patch e, talvez o mais importante, fazem o seu trabalho sem a permissão do usuário do computador. Por isto, muitos especialistas de segurança desprezam os worms, independentemente do que eles fazem.

Ver também

Referências

- ↑ Barwise, Mike. «What is an internet worm?». BBC. Consultado em 9 de setembro de 2010

- ↑ «O que é um Worm (verme)?». www.psafe.com/blog. Consultado em 10 de dezembro de 2014

- ↑ Zhang, Changwang; Zhou, Shi; Chain, Benjamin M. (15 de maio de 2015). «Hybrid --Epidemics—A Case Study on Computer Worm Conficker». PLOS One. 10 (5): e0127478. ISSN 1932-6203. PMC 4433115

. PMID 25978309. doi:10.1371/journal.pone.0127478

. PMID 25978309. doi:10.1371/journal.pone.0127478

- ↑ Marion, Jean-Yves (28 de julho de 2012). «From Turing machines to computer viruses». Philosophical Transactions of the Royal Society A: Mathematical, Physical and Engineering Sciences. 370 (1971): 3319–3339. ISSN 1364-503X. PMID 22711861. doi:10.1098/rsta.2011.0332

- ↑ Malenkovich, Serge (4 de novembro de 2013). «Caso Morris Worm completa 25 anos». Kaspersky Daily. Consultado em 3 de maio de 2020

- ↑ «Cloaking Device Made for Spammers». www.wired.com. Consultado em 4 de maio de 2012

- ↑ «Channelnewsasia.com». web.archive.org. Consultado em 4 de maio de 2012

- ↑ «The H: Security news and Open source developments». www.h-online.com. Consultado em 4 de maio de 2012

- ↑ «BBC NEWS». news.bbc.co.uk. Consultado em 4 de maio de 2012 Texto " Hacker threats to bookies probed" ignorado (ajuda); Texto " Technology " ignorado (ajuda)

- ↑ «Entenda o que são worms e vírus e saiba como se proteger de ataques - Segurança - IDG Now!». idgnow.uol.com.br. Consultado em 4 de maio de 2012. Arquivado do original em 16 de junho de 2012

Ligações externas

- «Combatendo Spywares». por Microsoft

- «Cartilha de Segurança para Internet»

- Relatório de Ameaças à Segurança na Internet, por Symantec

- «Informações para manter o seu computador seguro e atualizado» (em English). por Microsoft

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="O que estudar para o enem 2023">

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="O que estudar para o enem 2023"> " class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Qual melhor curso para fazer em 2023">

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Qual melhor curso para fazer em 2023"> " class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Enem: Conteúdos E Aulas On-Line São Opção Para Os Estudantes">

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Enem: Conteúdos E Aulas On-Line São Opção Para Os Estudantes"> " class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Como Fazer Uma Carta De Apresentação">

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Como Fazer Uma Carta De Apresentação"> " class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Como Escrever Uma Boa Redação">

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Como Escrever Uma Boa Redação"> " class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Concurso INSS edital 2022 publicado">

" class="attachment-atbs-s-4_3 size-atbs-s-4_3 wp-post-image" alt="Concurso INSS edital 2022 publicado">